Attacco hacker al gruppo industriale Asi di Caserta: chiesto un riscatto di 50 milioni di euro. Forse è opera di governi stranieri - la Repubblica

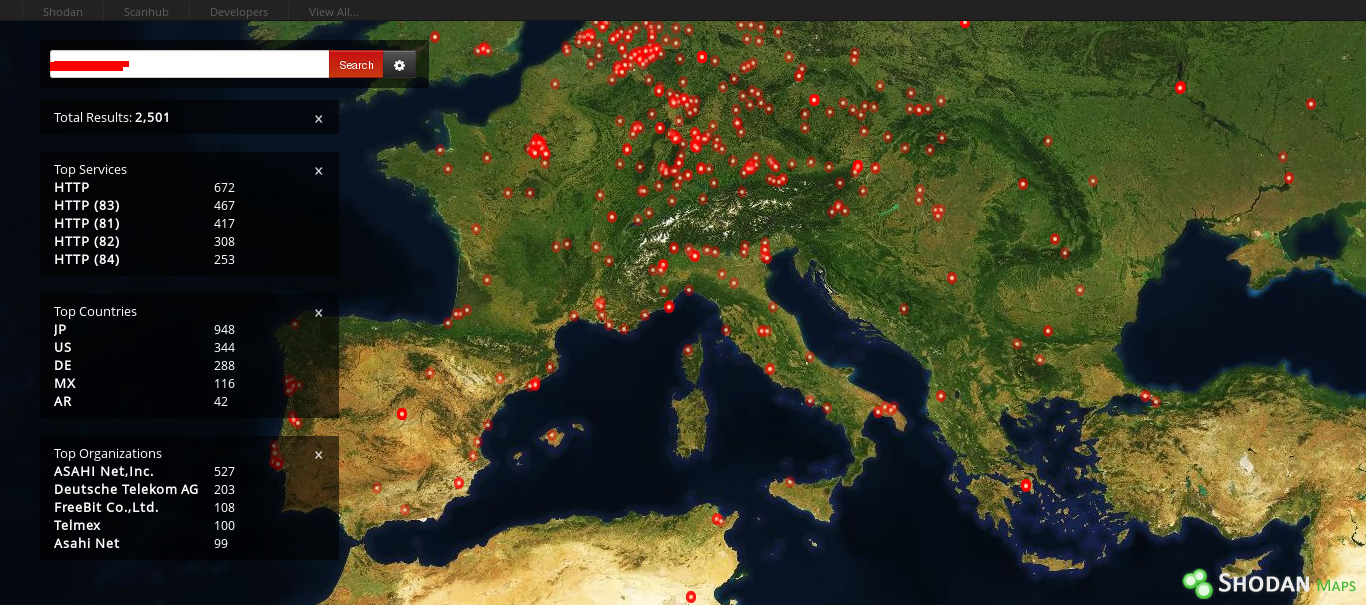

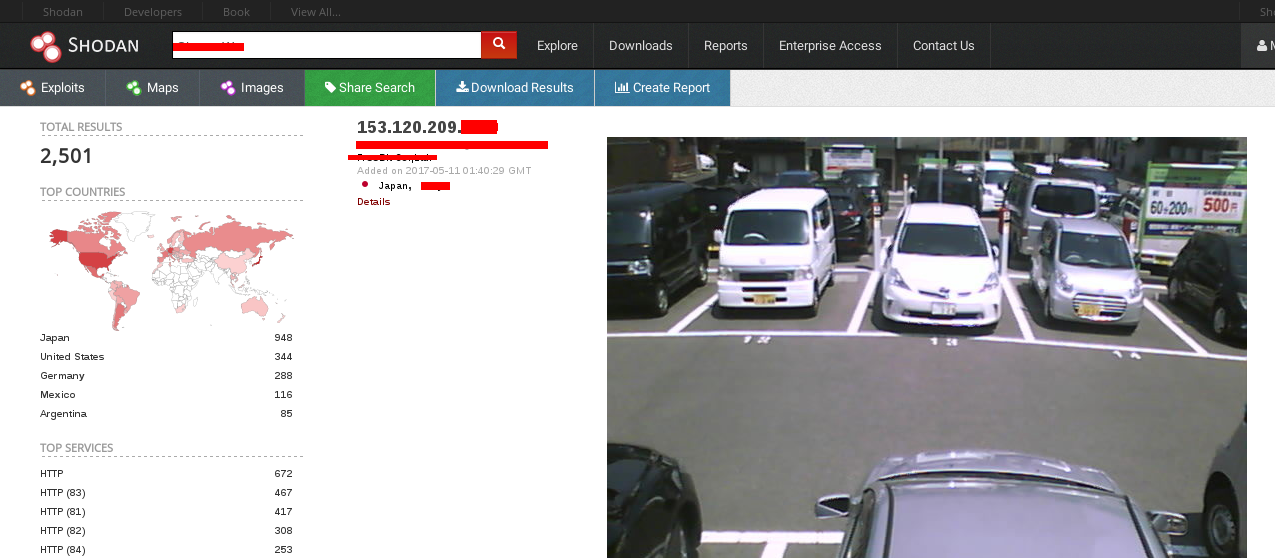

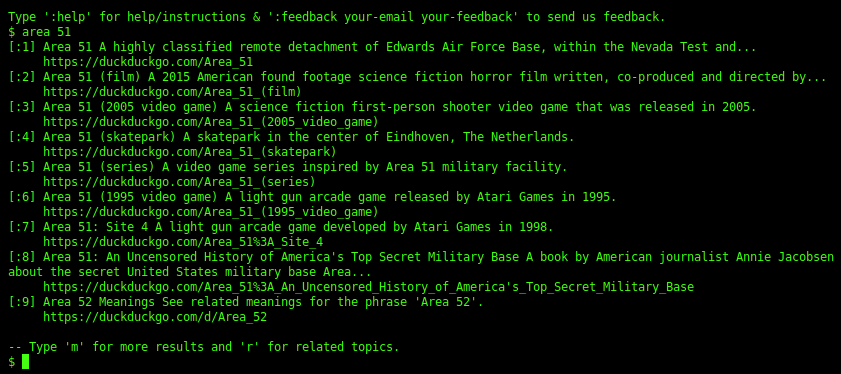

Google Dork: hacking di siti web grazie alla ricerca su Google | Marino Luigi: Senior iOS Developer, IT Project Manager e CTO

SVG, Vettoriale - Imposta Motore Di Ricerca, Trasferimento Dati Tecnologia Cloud, Hacker O Codificatore, App Mobili, Software, Appunti Con Elenco Di Controllo E Icona Del Mouse Del Computer. Vettore. Image 182723849